被黑的Trezor硬件钱包邮件列表被用于发送伪造的数据泄露通知来窃取加密货币钱包资产。

背景

Trezor是一个硬件加密货币钱包,允许用户离线保存加密货币资产,而非使用基于云的钱包或PC中的钱包。硬件加密货币钱包的安全性高于基于云的钱包和PC钱包。

设置新的Trezor时,用户会看到一个12-24个词的恢复seed,允许钱包所有者在钱包被盗或丢失的情况下恢复钱包。任何拥有该恢复seed 的用户都可以获取访问钱包和其中保存的加密货币,因此安全地保存恢复seed 就变得非常重要。

Trezor攻击

自4月3日起,Trezor 硬件钱包所有者开始收到数据泄露通知的邮件,并要求用户下载Trezor套件软件。用户下载的实际上是一个伪造的Trezor套件软件,会窃取用户的恢复seed。

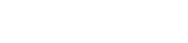

Trezor在推特上确认这些邮件是由MailChimp发送的钓鱼攻击邮件,随后进一步确认MailChimp被黑,并用于攻击加密货币公司。

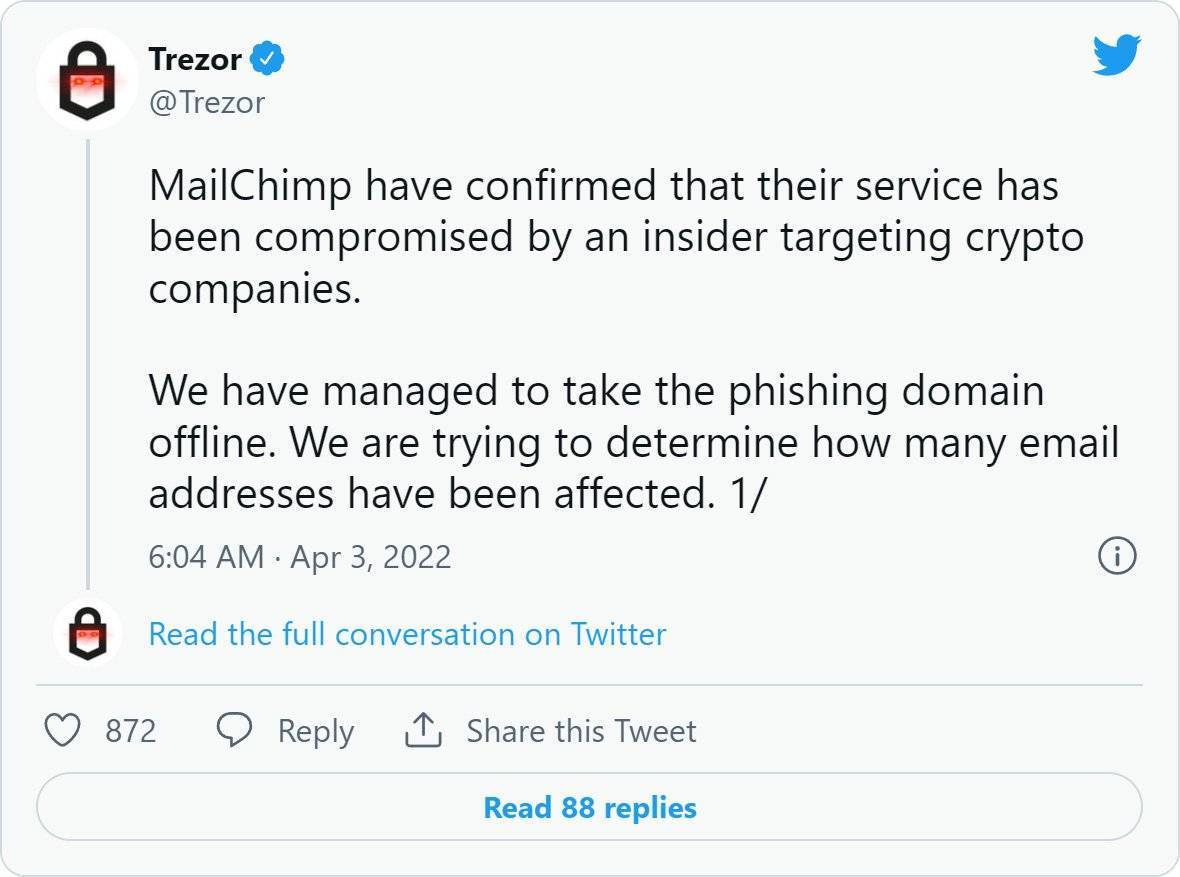

伪造的数据泄露通知邮件

伪造的数据泄露通知邮件中称,公司尚不确定数据泄露的范围,因此钱包所有者应下载最新的Trezor 套件来在硬件钱包上设置新的PIN码。

邮件中包含一个“下载最新版本”的按钮,受害者点击后会进入一个钓鱼站点—— suite.trezor.com。

但是该网站域名是使用了Punycode(域名代码)字符,实际上的域名为suite.xn--trzor-o51b[.]com。而合法Trezor 网站域名为trezor.io。

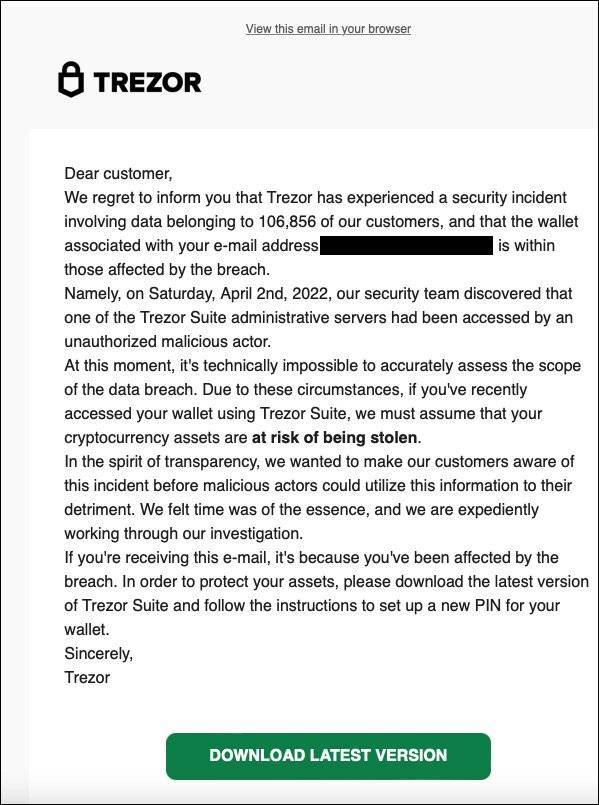

伪造的Trezor套件

除了 suite.xn--trzor-o51b[.]com 站点外,攻击者还创建了多个钓鱼站点,包括:

http://trezorwallet[.]org/

trezor[.]us

http://suite.trezoriovpjcahpzkrewelclulmszwbqpzmzgub37gbcjlvluxtruqad[.]onion/ (Tor站点)

访问者下载了桌面APP后,会从钓鱼站点下载一个名为Trezor-Suite-22.4.0-win-x64.exe 的伪造的Trezor 套件应用。

如下图所示,合法的Trezor 套件应用使用的签名证书为Satoshi Labs, s.r.o.,而伪造的Windows 版本应用使用的签名证书为Neodym Oy。

真假Trezor 套件数字签名对比

Trezor 所有者连接到伪造的Trezor 套件后,会让用户输入12-24个词的恢复seed。用户输入后会被发送给攻击者。攻击者获得用户的恢复seed后,就可以导入自己的钱包并窃取受害者的加密货币资产。

由于 Trezor套件是开源的,因此攻击者可以下载源代码并进行修改,创建一个非常逼真的、看似合法的应用。伪造的Trezor 套件上方还包含了 Trezor关于钓鱼攻击的警告。